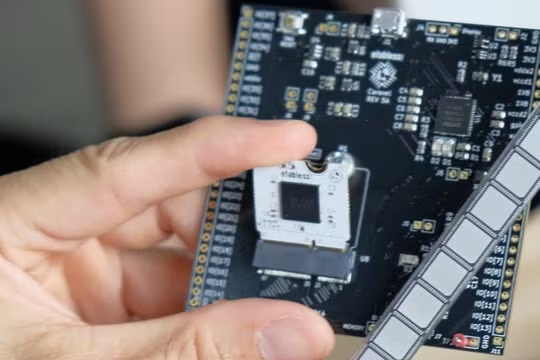

Theo thông tin từ Kaspersky, nhóm nghiên cứu và phân tích toàn cầu (GReAT) đã phát hiện chiến dịch gián điệp kéo dài nhằm bí mật theo dõi và thu thập dữ liệu nhạy cảm từ các tổ chức chính phủ APAC bằng cách khai thác USB mã hóa - vốn được bảo vệ bằng mã hóa phần cứng để đảm bảo lưu trữ và truyền dữ liệu an toàn giữa các hệ thống máy tính. Những ổ USB này được các tổ chức chính phủ trên toàn thế giới sử dụng, điều này làm tăng khả năng có nhiều tổ chức sẽ trở thành nạn nhân của các cuộc tấn công này trong tương lai.

Sử dụng nhiều module độc hại khác nhau, kẻ tấn công có thể chiếm toàn bộ quyền kiểm soát trên thiết bị của nạn nhân. Điều này cho phép chúng thực thi các lệnh, thu thập tệp và thông tin từ các máy bị xâm nhập, đồng thời lây nhiễm sang các máy khác bằng cách sử dụng cùng hoặc một loại ổ USB mã hóa khác. Ngoài ra, APT còn thành thạo trong việc triển khai các tệp độc hại khác trên hệ thống bị nhiễm.

Theo Noushin Shabab, nhà nghiên cứu bảo mật cấp cao tại GReAT cho biết, cuộc tấn công sử dụng các công cụ và kỹ thuật có mức độ phức tạp cao, bao gồm mã hóa phần mềm dựa trên ảo hóa, giao tiếp cấp thấp với ổ USB bằng các lệnh SCSI trực tiếp và tự sao chép thông qua các USB mã hóa đã được kết nối. Các hoạt động này được thực hiện bởi hacker có tay nghề cao và thủ đoạn, có mối quan tâm sâu sắc đến những hoạt động gián điệp trong các mạng lưới chính phủ nhạy cảm và được bảo vệ.

Các nhà nghiên cứu Kaspersky cho biết cuộc tấn công này không giống với bất kỳ tác nhân đe dọa nào hiện có. Nhưng vì chiến dịch tấn công vẫn đang tiếp diễn, các chuyên gia phải tiến hành theo dõi chặt chẽ và dự đoán rằng sẽ có nhiều cuộc tấn công tinh vi hơn từ chúng trong thời gian tới.

Để phòng ngừa nguy cơ trở thành nạn nhân của một cuộc tấn công có chủ đích, các biện pháp sau được khuyến nghị là thường xuyên cập nhật hệ điều hành, ứng dụng và phần mềm chống virus để luôn được bảo vệ khỏi các lỗ hổng tiềm ẩn và rủi ro bảo mật; Thận trọng với các email, tin nhắn hoặc cuộc gọi yêu cầu thông tin nhạy cảm; Xác minh danh tính người yêu cầu thông tin trước khi chia sẻ dữ liệu cá nhân hoặc nhấp vào các liên kết đáng ngờ.