Theo các chuyên gia bảo mật của Kaspersky Lab, khi trao đổi dữ liệu về các mối đe dọa, họ đã nhận được một dữ liệu tương đồng với một mẫu phần mềm độc hại trên Android. Thoạt đầu, mọi thứ đều rất bình thường vì nó chỉ là một công cụ gián điệp đơn giản. Tuy nhiên, tên của nó lại không hề bình thường: Referendum Kurdistan.apk. Các nhà nghiên cứu đã quyết định đào sâu hơn và phát hiện một phiên bản khác của cùng một ứng dụng nhưng lại tinh vi hơn,

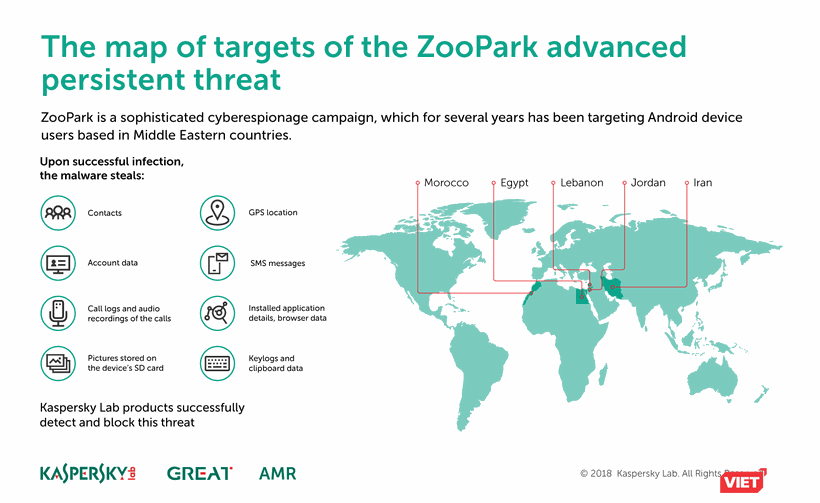

Một số ứng dụng độc hại đang được phát tán từ các trang web tin tức và chính trị phổ biến tại khu vực Trung Đông giả mạo là ứng dụng hợp pháp như ‘TelegramGroups’ và ‘Alnaharegypt news’ đã được phát hiện có liên quan đến một số quốc gia Trung Đông. Sau khi lây nhiễm thành công, phần mềm độc hại cung cấp cho kẻ tấn công các khả năng đánh cắp thông tin, danh bạ, thông tin tài khoản, thông tin cuộc gọi và ghi âm cuộc gọi, hình ảnh lưu trên thẻ nhớ thiết bị, định vị GPS, tin nhắn , các ứng dụng đã cài đặt, thông tin trình duyệt, thao tác bàn phím và dữ liệu khay nhớ tạm , chức năng backdoor: bí mật gửi tin nhắn và thực hiện cuộc gọi, thực hiện lệnh Shell.

Một chức năng độc hại khác nhắm vào các ứng dụng nhắn tin như Telegram, WhatsApp IMO; trình duyệt web (Chrome) và một số ứng dụng khác. Nó cho phép phần mềm độc hại đánh cắp các cơ sở dữ liệu của các ứng dụng bị tấn công. Ví dụ: với trình duyệt web, thông tin người dùng lưu trên các trang web khác cũng có thể bị đánh cắp.

Dựa trên kết quả điều tra, kẻ đứng sau các phần mềm độc hại này nhắm vào người dùng cá nhân tại Ai Cập, Jordan, Morocco, Lebanon và Iran. Hơn nữa, dựa vào tin tức mà những kẻ tấn công dùng để dụ dỗ nạn nhân cài đặt phần mềm độc hại, những người ủng hộ người Kurd và các thành viên của Cơ quan Cứu trợ và Hoạt động của Liên hợp quốc tại Amman nằm trong số những nạn nhân tiềm năng của ZooPark.

Alexey Firsh, Chuyên gia Bảo mật tại Kaspersky Lab chia sẻ: “Càng ngày càng nhiều người sử dụng thiết bị di động làm thiết bị liên lạc chính hoặc duy nhất. Và chắc chắn điều này đã được các kẻ tấn công chú ý đến, những kẻ đang xây dựng bộ công cụ theo dõi người dùng di động, nhất là khi chúng được chính phủ hậu thuẫn,. Việc ZooPark chủ động theo dõi các mục tiêu ở các nước Trung Đông là một ví dụ điển hình và chắc chắn nó không phải cái tên duy nhất”.

Các nhà nghiên cứu tại Kaspersky Lab đã phát hiện ít nhất 4 thế hệ của phần mềm gián điệp ZooPark hoạt động từ năm 2015. Hiện tại vẫn chưa chắc chắn được kẻ đứng sau ZooPark là ai nhưng dựa trên những thông tin được công bố thì dữ liệu hệ thống C&C của ZooPark được phát hiện tại Iran.

Bình luận của bạn đọc

Bình luận bằng tài khoản VietTimes

Bình luận bằng tài khoản mạng xã hội

Xin vui lòng gõ tiếng Việt có dấu