Theo thông tin từ dự án khởi nghiệp về an toàn thông tin được phát triển bởi FPT CyRadar, thông thường, BITS được Microsoft sử dụng trong việc cập nhật Windows hoặc được nhà cung cấp thứ 3 sử dụng để cập nhật các gói dữ liệu. Do các hành động của BITS được tường lửa (firewall) chấp nhận nên đây là điều hấp dẫn cho các hacker khai thác.

Kỹ thuật này từng được ghi nhận sử dụng bởi mã độc từ vài năm trước nhưng chưa phổ biến khiến nó dần bị lãng quên. Bắt đầu từ tháng 1 năm 2018 cho đến nay, mã độc khai thác BITS đã trở lại với nhiều biến thể gây khó khăn cho việc rà soát, phát hiện mã độc trên máy.

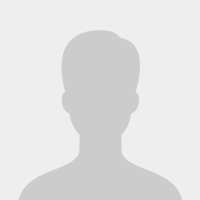

Trong quá trình giám sát an ninh mạng tại các doanh nghiệp, hệ thống CyRadar Advanced Threat Detection đã phát hiện ra sự bất thường của service svchost.exe có kết nối đến domain độc hại. Phân tích sâu hơn đã chỉ ra sự bất thường nằm ở BITS client, BITS thực hiện tải và thực thi tệp. Các tác vụ BITS sau khi đã hoàn thành tải và thực thi sẽ dọn dẹp registry, tệp mà chỉ lưu lại trên cơ sở dữ liệu của BITS.

Theo đó, các quản trị mạng nên chặn máy tính trong mạng truy cập đến những domain sau: riyah[.]net; zambi[.]info; lenda[.]info; amous[.]net; infoboy[.]info; listcool[.]info; dynamaven[.]info; blogmiller[.]info;...

Mở rộng ra, với các trường hợp mã độc tinh vi như vậy, người dùng nên sử dụng các giải pháp giám sát mạng để phát hiện kịp thời những máy tính có dấu hiệu nhiễm mã độc trong mạng của mình.