Ở bài viết trước, chúng ta đã có dịp cùng nhau trải nghiệm sơ về hệ điều hành Kali Linux phiên bản 2016. Và cũng nói qua vì sao hệ điều hành này rất được các chuyên gia bảo mật và “giới hacker” yêu thích vì nó cung cấp rất nhiều các công cụ dùng cho việc thâm nhập, hacking, phân tích,…

Mới đây, trang Latest Hacking News đã đăng tải một bài viết hướng dẫn của tác giả “TWR” với nội dung hướng dẫn người dùng cách “bẻ khóa” mật khẩu Wi-Fi được mã hóa theo chuẩn WPA/WPA2 – PSK, thông qua việc sử dụng công cụ Aireply-ng có sẵn trong Kali Linux.

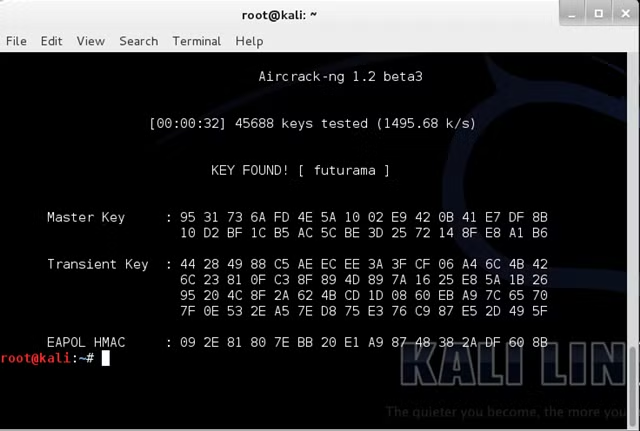

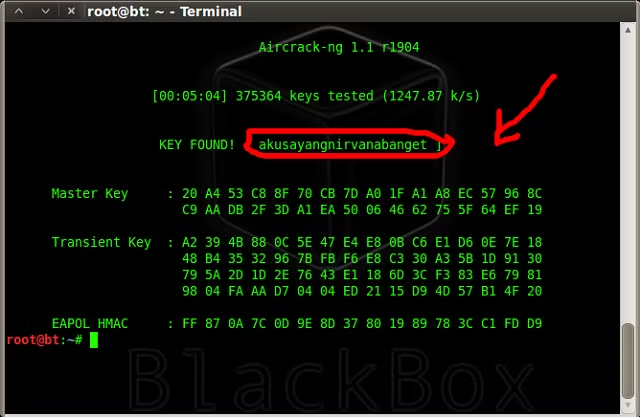

Thông qua bài viết, chúng ta có thể thấy rằng anh ấy đã sử dụng một vài lệnh khá đơn giản để thu được một loạt các thông tin kết nối từ các thiết bị xung quanh và đóng gói chúng thành một tập tin có định dạng CAP. Sau khi có được gói tin CAP theo ý muốn, anh ấy đã sử dụng công cụ Aireply-ng để tiến hành giải mã mật khẩu chứa trong gói tin bằng cách kết nối với một gói cơ sở dữ liệu về mật khẩu có dung lượng lên đến gần 15GB, chứa thông tin về hơn 982,963,904 mật khẩu được thu thập và cung cấp bởi diễn đàn forums.hak5.org.

Và điều ngạc nhiên là việc giải mã chỉ mất vọn vẹn hơn 30 giây! Thật bất ngờ!

Trong một thử nghiệm khác của Latest Hacking News, việc bẻ khóa và dò được mật khẩu của một mạng Wi-Fi khác có mật khẩu khá phức tạp thì việc này chỉ mất…5 phút! Rất ấn tượng.

Qua bài viết của TWR, chúng ta có thể thấy chuẩn mã hóa WPA/WPA2 – PSK vẫn được giới bảo mật cho rằng phải mất hơn 10 năm mới dò ra mật khẩu thì nay đã bị đánh sập trong thời gian vài phút hay thậm chí là vài giây.

Hiện tại, bài viết của TWR trên Latest Hacking News đang được cộng đồng công nghệ quan tâm và bàn luận sôi nổi, bạn đọc có thể tham khảo và tìm hiểu thêm tại đây.

Theo Trí thức trẻ