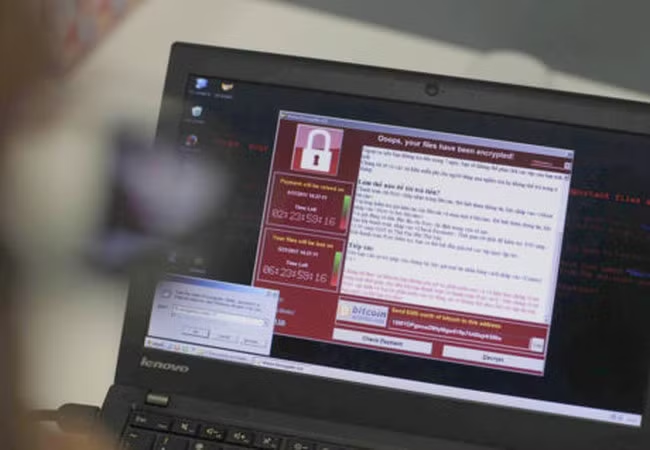

Như VietTimes đã đưa tin, Mã độc giống WannaCry đang tấn công châu Âu và một loạt các công ty tư nhân trên thế giới đã thông báo về việc bị dính ransomware này. Hiện chưa thể khẳng định các trường hợp này có liên quan đến nhau, một số trong đó cho thấy vụ việc này có tính xâu chuỗi.

Vụ tấn công hàng loạt này khiến người ta liên tưởng ngay đến đợt tấn công WannaCry làm điên đảo thế giới thời gian vừa qua với hàng ngàn máy tính bị khóa dữ liệu để đòi tiền chuộc.

Dữ liệu từ xa của Kaspersky Lab cho thấy đã có khoảng 2.000 cuộc tấn công cho đến thời điểm này. Các tổ chức bị ảnh hưởng nhiều nhất là ở Nga và Ukraine, Kaspersky Lab cũng ghi nhận nhiều cuộc tấn công khác ở Ba Lan, Ý, Anh, Đức, Pháp, Mỹ và nhiều quốc gia khác.

Các nhà nghiên cứu của Kaspersky Lab đang điều tra một làn sóng tấn công mới của ransomware nhắm vào các tổ chức trên toàn thế giới. Những phát hiện ban đầu của Kaspersky Lab cho thấy đây không phải là biến thể của Ransomware Petya như đã đưa tin, mà đây là một ransomware mới chưa từng thấy trước đây và đang được định danh với tên gọi: NotPetya.

"Đây là một tấn công vô cùng phức tạp bao gồm nhiều hình thức tấn công. Chúng tôi có thể xác nhận là một lỗ hổng EternalBlue đã được chỉnh sửa và được sử dụng cho sự lây lan này trong mạng lưới doanh nghiệp", đại diện Kaspersky Lab cho biết. Kaspersky Lab phát hiện mối đe doạ này là: DangeroundObject.Multi.Generic.

Các chuyên gia Kaspersky Lab mong muốn phát hành các chữ ký mới, bao gồm cả thành phần System Watcher càng sớm càng tốt và xác định liệu có thể giải mã được dữ liệu đã bị khóa trong cuộc tấn công hay không với ý định phát triển công cụ giải mã sớm nhất có thể.

Các chuyên gia của Kaspersky Lab khuyến nghị tất cả các doanh nghiệp cập nhật ngay phần mềm Windows, kiểm tra các giải pháp bảo mật và chắc chắn là đã sao lưu dữ liệu cũng như phát hiện được ransomware kịp thời.

Các khách hàng doanh nghiệp của Kaspersky Lab cũng được khuyến nghị như sau:

- Đảm bảo các phương pháp bảo mật đã được kích hoạt và bật thành phần KSn/System Watcher

- Sử dụng tính năng AppLocker để vô hiệu hoá các hoạt động của bất kì tập tin nào có tên “perfc.dat" cũng như Tiện ích PSExec từ bộ Sysinternals Suite.