Công nghệ SRE là tập hợp các kỹ thuật nhằm giải mã và phân tích cách thức hoạt động của một chương trình để tìm ra điểm yếu dễ bị tấn công vô hiệu hóa. Công ty phần mềm diệt virus nổi tiếng Kaspersky cho biết các sản phẩm của họ bảo vệ hơn 400 triệu khách hàng và tiết lộ mới này cho thấy nguy cơ an ninh không hề nhỏ.

Mới đây, Kaspersky Lab của Nga tiết lộ hệ thống mạng công ty đã bị xâm nhập vào năm 2014, và những kẻ tấn công (được tin là người Israel) có ý định nghiên cứu phần mềm diệt virus để tìm cách vô hiệu hóa nó trên các máy tính khách hàng và tránh bị phát hiện.

Bộ tài liệu mới được cựu nhân viên NSA Edward Snowden tiết lộ cho thấy hai Cơ quan tình báo NSA (Mỹ) và đối tác là Cơ quan Tình báo tín hiệu GCHQ (Anh) đã đi trước người Israel nhiều năm trong chiến dịch tấn công có hệ thống từ năm 2008 - không chỉ nhằm vào phần mềm diệt virus của Kaspersky mà còn với cả sản phẩm của các công ty bảo mật và diệt virus khác.

GCHQ đặc biệt đánh giá Kaspersky là đối thủ đáng gờm gây cản trở hoạt động xâm nhập gián điệp của họ cho nên luôn cố gắng tìm cách hạ gục sản phẩm của hãng bảo mật. Theo một trong những tài liệu mật, "các sản phẩm an ninh cá nhân như là phần mềm diệt virus của Kaspersky tiếp tục đặt ra thách thức cho khả năng đơn vị Khai thác Mạng máy tính (CNE) của GCHQ… và SRE là công cụ chủ yếu để khai thác phần mềm này và không để cho các hoạt động của chúng ta bị dò thấy".

Một trang báo cáo của NSA mô tả "Dự án CAMBERDADA" liệt kê ít nhất 23 công ty diệt virus và an ninh nằm trong tầm ngắm của cơ quan tình báo - bao gồm F Secure (Phần Lan), Eset (Slovakia), Avast (Cộng hòa Czech) và Bit-Defender (Romania). Tuy nhiên, trong danh sách không tìm thấy 2 công ty Synamtec và McAfee (Mỹ) và Sophos (Anh).

Nhưng phần mềm diệt virus không là mục tiêu duy nhất của 2 cơ quan tình báo này. NSA và GCHQ cũng sử dụng công nghệ SRE để tấn công Công ty Công nghệ phần mềm CheckPoint (Israel) cũng như các chương trình mã hóa thương mại và phần mềm củng cố hệ thống bản tin điện tử (BBS) của nhiều công ty. GCHQ tấn công các hệ thống forum như vBulletn và Invision Power Board - được sử dụng bởi Sony Pictures, Electronic Arts, NBC Universal v.v… - cũng như CPanel (phần mềm được GoDaddy sử dụng để định dạng các máy chủ của công ty) và PostfixAdmin (dùng để quản lý máy chủ email Postfix). GCHQ còn phân tích các router của Tập đoàn Cisco Systems để xâm nhập "bất cứ người dùng Internet nào bên trong Pakistan".

Nhằm tạo vỏ bọc hợp pháp cho hoạt động của mình, GCHQ tranh thủ các giấy phép được Ngoại trưởng Anh cấp căn cứ theo Luật Tình báo năm 1994 của nước này để sử dụng SRE. Một trong những giấy phép, được sử dụng để SRE phần mềm của Kaspersky, có giá trị trong 6 tháng (từ ngày 7/7/2008 đến ngày 7/7/2009) và sau đó GCHQ tiếp tục đổi giấy phép mới. Để tự vệ, các công ty phần mềm đều có những biện pháp để chống lại ý đồ SRE và sao chép sản phẩm của họ.

Vào đầu tháng 6, Kasperky tiết lộ công ty đã bị tấn công xâm nhập từ năm 2014 bởi thành viên của 2 băng nhóm nổi tiếng Stuxnet và Duqu. Những kẻ xâm nhập còn tiếp tục "cắm trại" trong hệ thống của Kaspersky nhiều tháng để thu thập thông tin về những cuộc tấn công mạng mà công ty đang điều tra đồng thời nghiên cứu hoạt động dò virus của phần mềm nhằm mục đích phá thủng bức tường phòng thủ các máy tính khách hàng.

Những kẻ tấn công quan tâm đến Mạng An ninh Kaspesky (KSN) - một hệ thống thu thập dữ liệu từ máy tính khách hàng về các mối đe dọa mới lây nhiễm cho họ. Kaspesky sử dụng KSN để tạo ra các bản đồ phác họa mọi mối đe dọa tấn công mạng trên thế giới. Bất cứ khi nào phần mềm an ninh hay diệt virus của Kaspersky dò thấy một sự lây nhiễm mới trên máy tính khách hàng (có sử dụng KSN) hay bất ngờ phát hiện một file đáng ngờ, dữ liệu thu thập sẽ được tự động gửi đến các máy chủ của công ty để các chuyên gia phân tích.

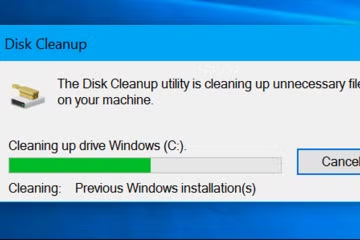

Một trang báo cáo của NSA cho biết, cơ quan tình báo này thu thập để phân tích khoảng 10 file độc hại mỗi ngày - một phần nhỏ trong số hàng trăm ngàn file độc hại xâm nhập hệ thống của Kaspersky mỗi ngày.

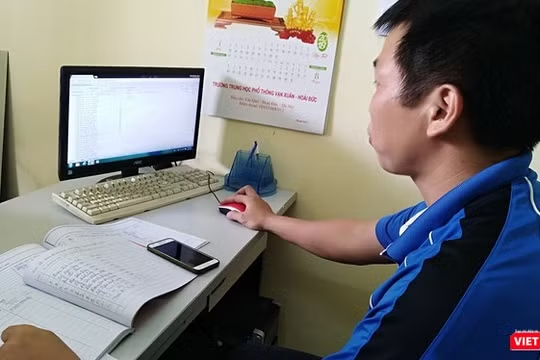

|

| Giao tiếp không mã hóa giữa phần mềm diệt virus Kaspersky và các máy chủ Kaspersky ở xa. |

Sau khi nắm trong tay các file này, Phòng chiến dịch xâm nhập thích ứng (TAO) của NSA sẽ tiến hành xử lý chúng thành vũ khí cho riêng mình trước khi phần mềm diệt virus của Kaspersky được cập nhật để bảo vệ máy tính chống lại mối đe dọa.

Eugene Kaspersky - Chủ tịch, kiêm Giám đốc điều hành và người sáng lập Kaspersky Lab - cho biết: "Đó là mối lo ngại thật sự, khi mà các tổ chức chính quyền nhằm mục tiêu vào chúng tôi... Tuy nhiên, sự thật này không có gì là bất ngờ. Chúng tôi đã nỗ lực làm việc để bảo vệ khách hàng của chúng tôi trước mọi kẻ địch. Đó là bọn tội phạm mạng hay các chiến dịch gián điệp mạng được nhà nước tài trợ".

|

| Eugene Kaspersky. |

Theo: Công an Nhân dân