Theo ZDNet, các hacker đã "nhấn chìm" các app store dành cho Android - trong đó có cả app store chính thức là Google Play Store - với hơn một ngàn phần mềm gián điệp có khả năng theo dõi hầu như mọi hoạt động trên thiết bị đã bị lây nhiễm.

Phần mềm gián điệp được nhắc đến ở đầu bài viết - với tên gọi là SonicSpy, nhiều khả năng xuất phát từ Iraq - có khả năng âm thầm ghi âm các cuộc gọi và mọi thứ bạn đang nói, chụp hình, tạo cuộc gọi, gởi tin nhắn tới các số điện thoại đã được các hacker chỉ định sẵn, theo dõi lịch sử cuộc gọi và danh bạ, theo dõi thông tin về các điểm truy cập Wi-Fi. Một cách tổng quát, SonicSpy có thể được các hacker điều khiển để thực hiện tới 73 mệnh lệnh khác nhau!

Được quảng cáo là một phần mềm tin nhắn, phần mềm gián điệp này tất nhiên có thể hoạt động như một trình nhắn tin thực sự để đánh lừa người dùng, nhưng bên dưới lớp vỏ bọc thì nó đang đánh cắp dữ liệu và truyền về một máy chủ điều khiển ở tận "phương trời xa lạ" nào đó.

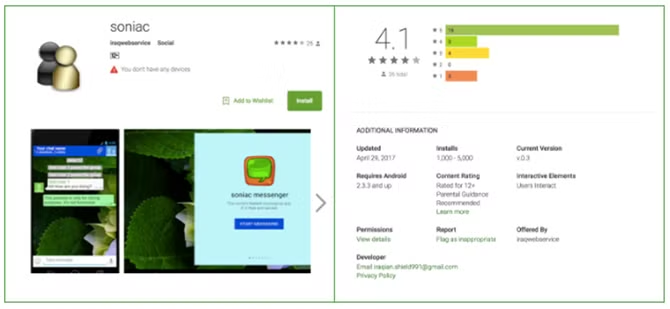

SonicSpy đã bị phát hiện bởi các nhà nghiên cứu tại Lookout sau khi họ tìm ra 3 biến thể của nó trên Google Play Store. Cả 3 biến thể đều có vỏ bọc là các phần mềm nhắn tin: sonic, hulk messenger và troy chat. Sau đó, Google đã lần lượt loại bỏ chúng, tuy nhiên vẫn còn rất nhiều biến thể khác vẫn đang ẩn nấp trên các app store bên thứ ba (có thể có cả AppVN mà người Việt Nam rất hay sử dụng), và người ta hẳn đã tải chúng về hàng ngàn lần. Tại thời điểm bị Google xoá bỏ, phần mềm sonic đã được tải về từ 1000-5000 lần!

Sau khi được tải xuống, SonicSpy sẽ tìm cách che dấu khỏi tầm mắt của người dùng bằng cách ẩn biểu tượng của nó trong launcher, sau đó kết nối tới máy chủ nhận lệnh, tải về và cài đặt một phiên bản đã được chỉnh sửa của phần mềm tin nhắn Telegram. Phần mềm đã chỉnh sửa này chứa các lỗ hổng nguy hiểm có thể giúp hacker chiếm quyền kiểm soát thiết bị. Hiện chưa rõ hacker nhắm vào một số người dùng cụ thể, hay chúng đang cố thu thập thông tin về bất kỳ người dùng nào đã từng tải về phần mềm.

Các nhà nghiên cứu đã phân tích một mẫu SonicSpy và phát hiện ra rằng nó khá giống với một phần mềm gián điệp khác tên là Spynote vừa bị phát hiện hồi giữa năm ngoái.

Cả SonicSpy và Spynote đều dùng chung một đoạn mã, cùng tận dụng các dịch vụ DNS động và đều chạy thông qua cổng 2222, do đó các nhà nghiên cứu nghi ngờ rằng hai con malware này đều được tạo ra để phục vụ cho một chiến dịch tấn công mạng. Tài khoản đứng đằng sau các phần mềm nguy hiểm này có tên là "iraqwebservice" - vốn được biết đến với chiến thuật tấn công cơ bản là lừa người dùng sử dụng một phần mềm đầy đủ tính năng như quảng cáo nhưng lại ngầm chuyển dữ liệu ra bên ngoài - cũng là lý do mà các nhà nghiên cứu đoán rằng con malware này xuất phát từ Iraq.

Dù SonicSpy đã bị loại bỏ khỏi Play Store, nhưng nhiều khả năng nó sẽ vẫn có thể trà trộn vào một lần nữa.

"Kẻ đứng đằng sau malware này cho thấy chúng có khả năng đưa phần mềm gián điệp vào trong app store chính thức dành cho Android; đồng thời malware này đang được tích cực phát triển và tiến trình build được tự động hoá, thì trong tương lai SonicSpy không sớm thì muộn sẽ trỗi dậy lần nữa".

Google đã luôn cố gắng bảo vệ hơn 1,4 tỷ người dùng Android an toàn trước malware, nhưng không hiểu sao họ lại khá bất cẩn khi để những phần mềm nguy hiểm như thế này thường xuyên lọt vào được Play Store của mình?