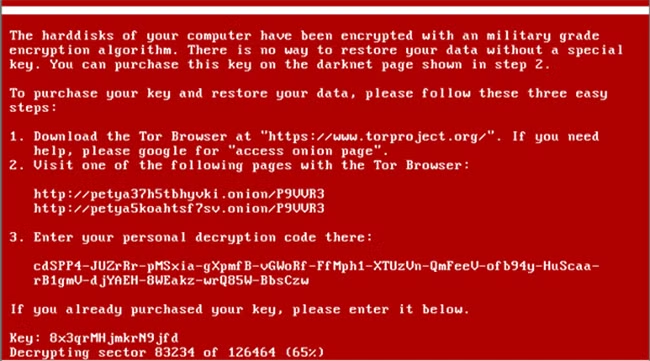

Tuy nhiên, sau khi nghiên cứu, các chuyên gia bảo mật khẳng định, “chìa khóa” mà nhóm này cung cấp thực chất không hề có hiệu quả với biến thể NotPetya rộ lên gầy đây. Cụ thể, theo giải thích từ các chuyên gia bảo mật, loại mã độc tống tiền mà người dùng vẫn lầm tưởng với tên gọi Petya xuất hiện gần đây thực chất là một biến thể mang tên NotPetya là một mã độc có khả năng xóa toàn bộ dữ liệu trên ổ cứng bằng cách “khóa cứng” toàn bộ đĩa cứng bằng cách chỉnh sửa thông tin MBR (vốn dùng để chứa thông tin về các phân vùng ổ đĩa và các hệ thống tập tin) trên đĩa cứng của người dùng.

Trong khi đó, mã độc tống tiền Petya phiên bản 2016 về cơ bản sẽ chỉ mã hóa sector đầu tiên trên ổ đĩa. Điều này có nghĩa là người dùng có thể tái khôi phục MBR về trạng thái ban đầu (trước khi bị mã hóa) khi trả một khoản tiền chuộc theo yêu cầu để nhận “chìa khóa” giải mã từ tay kẻ xấu.

Nói tóm lại, việc nhóm Janus Cybercrime Solutions cung cấp chìa khóa giúp cứu những dữ liệu đã bị mã hóa bởi Petya và các biến thể thực chất vẫn không có ý nghĩa gì với người dùng chẳng may đã “dính” NotPetya.

Được biết, mã độc tống tiền Petya và những biến thể đã tấn công người dùng trong năm 2016 và hiện tại cũng đã có không ít người dùng kém may mắn chi tiền chuộc hoặc chọn cách format toàn bộ ổ cứng để trị ransomware này.

“Chìa khóa” mà nhóm phát triển Petya cung cấp có chăng chỉ hữu ích với một bộ phận người dùng chọn cách thay thế hẳn một ổ cứng khác ổ cứng đã bị nhiễm độc và nuôi hy vọng một ngày nào đó có thể tìm lại những dữ liệu quý giá của mình.

Theo giới chuyên gia bảo mật, hiện tại cơn bão NotPetya dù đã không còn mạnh như trước bởi người dùng cả trong mảng doanh nghiệp lẫn cá nhân đều đã có những biện pháp phòng ngừa.

Tuy vậy, cuộc chiến chống lại ransomware cũng như các phần mềm độc hại từ Internet vẫn chưa bao giờ có hồi kết, và vì vậy hãy đảm bảo máy tính của mỗi cá nhân luôn được cập nhật bản vá lỗi bảo mật mới nhất cũng như tăng cường bảo vệ bởi các công cụ bảo mật tin dùng để ngăn ngừa những đợt tấn công khác nếu có.